بررسی تفاوتهای امنیتی LAN و WAN

با توجه به تفاوتهایی که در امنیت شبکههای LAN و WAN وجود دارد، شرکتها باید در برابر تهدیدات داخلی، ایمنی در برابر دسترسی غیرمجاز بطور بالقوه از حاشیهها محافظت کنند.

یک شبکه محلی یا LAN، شبکهای است که برای اتصال اعضای یک سازمان متشکل از چند کارمند در یک کسبوکار کوچک تا صدها کارمند در یک شرکت بزرگ و در یک منطقه جغرافیایی مشخص طراحی شده است.

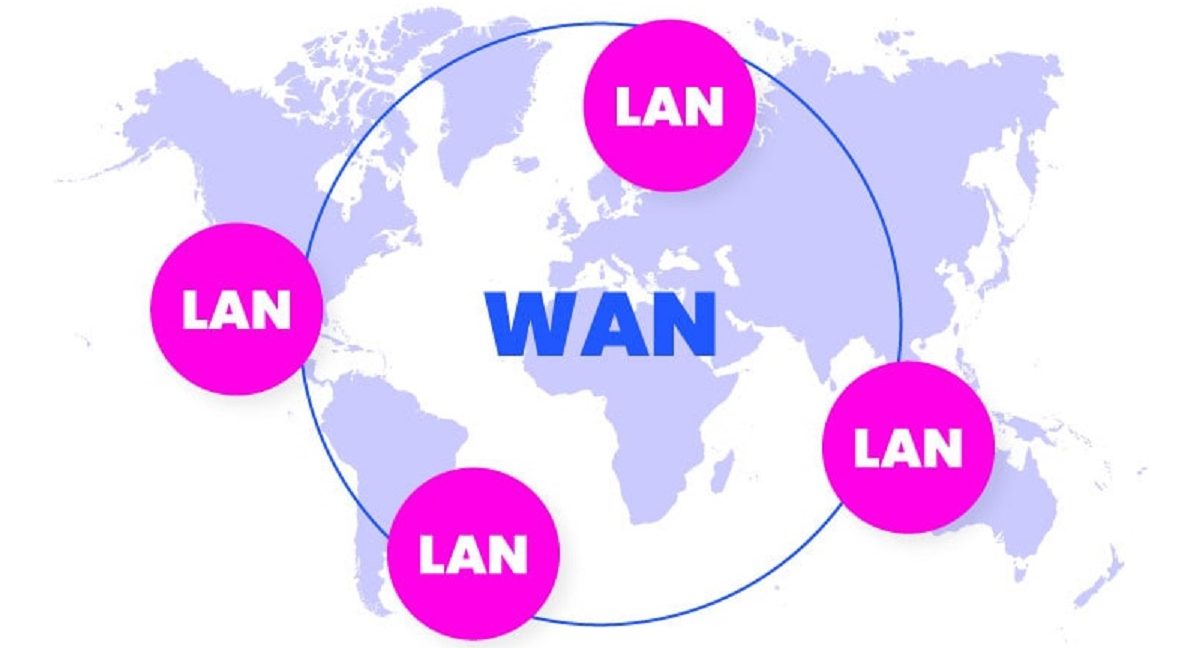

یک شبکه گسترده یا WAN، شبکههای محلی را در یک منطقه جغرافیایی وسیعتر، مانند دفاتر یک شرکت در شهرها یا کشورهای مختلف، به هم متصل میکند.

شبکههای LAN و WAN نه تنها در سرعت، نرخ انتقال داده و فناوریهای مورد استفاده، بلکه در تهدیداتی که با آن مواجهاند و استراتژیهایی که برای ایمنسازی آنها استفاده میشود؛ تفاوت دارند. در ادامه به این موارد میپردازیم.

امنیت LAN

LAN برای یک سازمان، شرکت و یا یک بخش واحد از شرکت استفاده میشود و به شبکههای محلی دیگر متصل نیست. از آنجایی که LAN محلی است و منابع آن را میتوان در داخل مدیریت کرد، باید ذاتاً ایمنتر باشد.

با این حال، این بدان معنا نیست که دیگر هیچ خطری وجود ندارد. تهدیدات داخلی میتوانند دادههای حساس را استخراج کرده و یا بدافزار را عمداً یا سهوا به شبکه وارد کنند. مثلا، با قربانی شدن در یک طرح فیشینگ یا اتصال یک دستگاه آلوده به شبکه LAN.

سازمانها میتوانند با اعمال سیاستها و رویههای امنیتی برای اشخاصی که به تجهیزات، دسترسی فیزیکی دارند و نیز سیاستهای مدیریت هویت و دسترسی برای اطمینان از عدم دسترسی غیرضروری کاربران در شبکه به تجهیزات، دادهها و سیستمها، امنیت فیزیکی کل LAN و تمام سیستمهای متصل را فراهم کنند.

شبکههای LAN از طریق یک روتر مرکزی به اینترنت متصل میشوند. به غیر از خطرات اتصال به اینترنت، روترها ملاحظات امنیتی زیادی نیز دارند.

شرکتها باید از پورتهای باز که میتواند منجر به حملات علیه بلوک پیام سرور ویندوز یا پروتکل دسکتاپ راه دور شود آگاه باشند. اعتبار مدیر روتر را مرتباً تغییر دهید و مطمئن شوید که هیچ روزنهای حتی تصادفی در سخت افزار روتر نباشد.

امروزه، بسیاری از کاربران LAN، یک LAN بیسیم (WLAN) را انتخاب میکنند که از سیگنالهای بیسیم مانند Wi-Fi برای اتصال به دستگاههای شبکه استفاده میکنند.

این روش نیز بدون خطر نیست. در مورد راهاندازی WLAN، عوامل مخرب میتوانند حملات evil twin را انجام دهند که در آن یک نقطه دسترسی بیسیم برای جعل هویت یک نقطه دسترسی قانونی LAN و فریب کاربران برای اتصال ایجاد میشود. استفاده از رمزگذاری قوی و VPN میتواند به کاهش خطرات حمله evil twin کمک کند.

یکی دیگر از گزینههایی که سازمانها ممکن است در نظر بگیرند، پیادهسازی LAN مجازی (VLAN) بهعنوان روشی برای گروهبندی کاربران یا سیستمهای متمایز فیزیکی با هم، و یا تفکیک بیشتر دادهها یا سیستمهای خاص از LANهای گستردهتر است.

VLAN ها بدون خطر نیستند. اگر سوییچها به درستی پیکربندی نشده باشند، میتوانند مستعد حملات VLAN Hopping باشند.

امنیت WAN

کاربرد گسترده یک WAN، اتصال شبکههای محلی در مکانهای مختلف که مستلزم اتصال از طریق اینترنت عمومی یا از طریق اتصال اختصاصی ارائه شده توسط مخابرات است، میباشد. بنابراین یک شرکت نمیتواند بداند که چه محافظتهای فیزیکی برای بخشهایی از WAN که توسط اشخاص ثالث کنترل میشود، انجام شده است.

اتصال از طریق اینترنت، مدل تهدید را تغییر داده و تهدیدات بیشتری را نسبت به زمانی که فقط از LAN استفاده میشود ایجاد مینماید.

از آنجا که WAN یا به اینترنت عمومی وصل میشود یا از آن عبور میکند، شرکتها باید اطمینان حاصل کنند که پروتکلهای امنیتی همچون رمزگذاری برای دادههای در حال انتقال و پیکربندی مناسب روترها و فایروالها انجام میشود.

VPN ها یک گزینه محبوب برای ایجاد ارتباطات ایمن بین مکانهای مختلف در یک WAN یا برای کاربرانی که به WAN متصل میشوند هستند. VPNها مزیت امنیتی اضافی رمزگذاری دادهها را دارند اما این مساله نباید بعنوان تنها سد دفاعی شرکت در نظر گرفته شود.

SD-WAN کنترل شبکه را متمرکز کرده و مدیریت ترافیک برنامههای کاربردی سریع و بلادرنگ را بدون تغییرات اساسی روی WAN موجود امکانپذیر میسازد. همچنین SD-WAN ها امکان دسترسی به برنامههای کاربردی ابری را بدون ایجاد گلوگاه داده که WAN قدیمی ایجاد میکرد، امکانپذیر میسازند.

هر چند، با وجود یک SD-WAN، امنیت از فایروالهای متمرکز به حاشیهها منتقل میشود که میتواند به تنظیماتی در فرآیند آمادهسازی SD-WAN یا حتی انتقال به محیط نرم افزار تعریفشده و یا محیط Zero Trust، نیاز داشته باشد.

هنگام بررسی امنیت LAN یا WAN مانند هر سیستم یا شبکه رایانهای دیگر، اولین قدم شناسایی تهدیدات علیه سیستم یا شبکه خاص شما و اولویتبندی مواردی است که باید محافظت شوند. سپس، به دنبال ابداع راههایی برای حفاظت مورد نیاز خود باشید.

![مقایسه هایپروایزر و کانتینر [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Hypervisors-Vs-Containers-240x144.png)

![مقایسۀ هایپروایزر نوع 1 و 2؛ معرفی 11 محصول برتر مجازیسازی [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Comparison-of-Type-1-and-Type-2-Hypervisors-240x144.jpg)