تفاوت فایروالهای Stateful و Stateless چیست؟

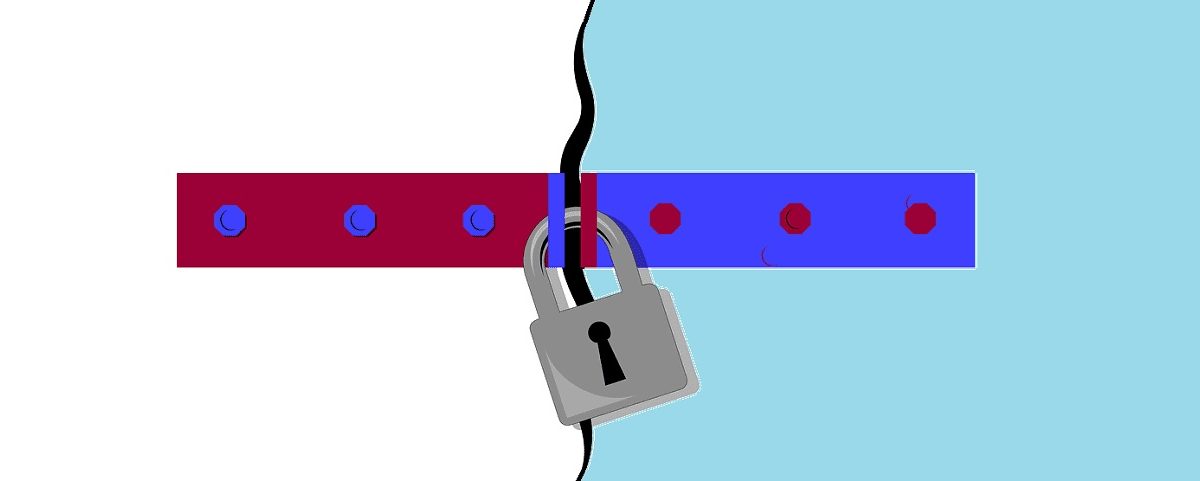

هنگام بررسی فایروالهای Stateful و Stateless ، تفاوت بین این دو ممکن است جزئی به نظر برسد اما بسیار مهم است.

فایروالهای Stateless، یکی از قدیمیترین و اساسیترین معماریهای فایروال (استاندارد فایروال) هستند. این فایروالها در ابتدا به عنوان فایروالهای فیلتر کننده بسته شناخته میشدند، اما این نام گمراه کننده است زیرا هم فایروالهای Stateless و هم فایروالهای Stateful، فیلترینگ بستهها را به روشها و سطوح مختلف پیچیدگی انجام میدهند.

به عنوان مثال، فایروالهای Stateful سرآیند بسته را بازرسی میکنند، درحالیکه فایروالهای Stateless فقط هدر پروتکل بسته را بازرسی میکنند.

علاوه بر این، یک فایروال Stateful همیشه بر بستههای داده و بستر ترافیک در تمام اتصالات شبکه نظارت میکند، درحالیکه یک فایروال Stateless، بستههای داده را بازرسی نکرده و فقط ایمنی یک اتصال را به صورت مجزا، بر اساس قوانین از پیش تعیین شده، از جمله نوع ترافیک ورودی، شماره پورت یا آدرس مقصد تعیین میکند.

بازرسی Stateful سالها پیش در اکثر محیطها عادی شد و اکثر سیستمهای فایروال مدرن از آن استفاده میکنند.

در این مقاله تفاوتها و نحوه انتخاب بهترین گزینه برای کسبوکار شما را بررسی کردهایم.

فایروالهای Stateful

سیستمهای بازرسی Stateful دید ثابتی از تمام اتصالات شبکه دارند و یک جدول حالت را بر اساس تصمیمات اتخاذ شده ایجاد میکنند، درحالیکه فایروالهای Stateless اینطور نیستند.

یک جدول وضعیت، فایروال Stateful را قادر میسازد تا تمام اتصالات باز، از جمله بستر ترافیک، مانند آدرسهای IP مبدا و مقصد، طول بسته، وضعیتهای پروتکل و اطلاعات پورت را پیگیری کند. هنگام ترافیک، سیستم ترافیک را با جدول وضعیت مقایسه میکند تا ببیند آیا بخشی از اتصال برقرار شده است یا خیر.

این بدین معنی است که یک جدول حالت از مجموع اتصالات ایجاد شده یا مسدود شده توسط فایروال Stateful ساخته شده است. در آینده برای انجام فیلترینگ، این تاریخچه برای تعیین اینکه آیا ترافیک جدید میتواند مخرب باشد یا خیر لحاظ میشود.

همچنین میتوان گفت که فایروالهای Stateful میتوانند حملات بسیار بزرگتری را که ممکن است در بستههای منحصر به فرد اتفاق بیفتند را مسدود کنند.

همچنین بازرسی عمیقتر بسته که توسط فایروال Stateful انجام میشود میتواند بر دست تکانی TCP بین دستگاهها نظارت کرده و بستهها را به عنوان بخشی از اتصالات موجود تشخیص دهد.

با این حال، تمام این نظارتها از نظر قدرت پردازش و سرعت، هزینه زیادی دارند. افزایش نیازهای پردازشی، فایروالهای Stateful را مستعد حملات انکار سرویس توزیع شده (DDoS) و حملات Man in the Middle میکند. پیچیدگی بیشتر کد داخلی منجر به آسیبپذیریهایی میشود که در صورت بروز نبودن نرم افزار میتوانند مورد حمله قرار گیرند.

فایروالهای Stateless

فایروالهای Stateless به قوانین از پیش تعیین شده در لیستهای کنترل دسترسی (ACL) برای تصمیمگیری در مورد بستههای جداگانه تکیه دارند. آنها هدر بسته را برای اطلاعات، از جمله آدرسهای IP مبدا و مقصد، شماره پورت و نوع ترافیک ثابت (TCP در مقابل UDP) بررسی میکنند.

در نتیجه، فایروالهای Stateless توانایی بیشتری در فیلتر کردن ترافیک دارند و به دلیل اینکه به ACL متکی هستند، فیلترینگ فقط به اندازه قوانین تعریف شده توسط کاربر خواهد بود. اگر ACLها به درستی مدیریت نشوند و نتوانند با گذشت زمان سازگار شوند، فایروالهای Stateless بیشتر مستعد خطای کاربر خواهند شد.

درحالیکه این سادگی نسبی باعث میشود فایروالهای Stateless سریع، نیازمند منابع کم، و قادر به مدیریت ترافیک سنگین باشند، محدودیتها بدین معنی است که آنها را فقط میتوان در موارد خاصی در یک شرکت بکار برد.

رایجترین پیادهسازی فایروال Stateless امروزی در روتر بیرونی اینترنت است. این دستگاهها معمولا یک مجموعه قانون اساسی فیلترینگ بسته را اجرا میکنند تا ترافیک ناخواسته مشخص را از بین برده و بار روی یک فایروال بازرسی Stateful را بلافاصله در پشت روتر کاهش دهد.

انتخاب بین فایروالهای Stateful و Stateless

فایروالهای Stateless میتوانند گزینهای برای مشاغل کوچک با بودجه محدود و ترافیک کمتر نیز باشند. به طور کلی ترافیک کمتر به معنای تهدیدات کمتر است که باید در نظر گرفته شود و میتواند تنظیم قوانین برای فایروال Stateless را به یک امر قابل مدیریت تبدیل کند. فایروالهای Stateless ممکن است در موارد محدود در شبکههای داخلی مانند بین شبکههای VLAN نیز مفید باشند.

برای شرکتهای بزرگتر با ترافیک بیشتر که با تهدیدات بیشتری روبرو هستند، فایروالهای Stateful امکانات و قابلیتهای امنیتی بیشتری را ارائه میدهند. با این حال، اگر یک شرکت از برنامههای مدرنتری که از بیش از یک پورت برای سرویسهای مختلف استفاده میکنند یا پورتها را تغییر میدهند بهره میبرد، ممکن است لازم باشد که فراتر از فایروالهای Stateful به فایروالهای نسل بعدی که برنامهها را به جای اتصالات شبکه بررسی میکنند نیز نگاهی داشته باشد.

![مقایسه هایپروایزر و کانتینر [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Hypervisors-Vs-Containers-240x144.png)

![مقایسۀ هایپروایزر نوع 1 و 2؛ معرفی 11 محصول برتر مجازیسازی [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Comparison-of-Type-1-and-Type-2-Hypervisors-240x144.jpg)