تفاوت IPsec VPN و SSL-VPN: مقایسه سرعت، خطرات امنیتی و فناوری

شبکههای سازمانی امروزی نیازمند راهکارهای ایمن دسترسی از راه دور هستند. VPNها بهعنوان وسیلهای برای ایجاد تانلهای امن بر بستر اینترنت شناخته میشوند. دو فناوری رایج در این حوزه، VPNهای مبتنی بر IPsec و VPNهای مبتنی بر SSL/TLS هستند. تفاوت اصلی این دو راهکار در لایهای است که رمزنگاری و تانلزنی در آن انجام میشود. در ادامه، ضمن مرور اجمالی چگونگی عملکرد هر کدام، به بررسی عمیق تفاوتهای فنی، مزایا و معایب، ریسکهای امنیتی و سناریوهای کاربردی مرتبط میپردازیم.

VPN مبتنی بر IPsec

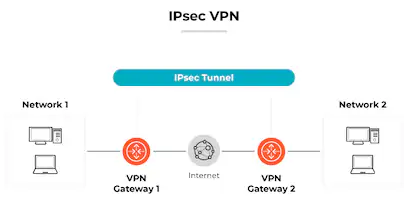

IPsec (Internet Protocol Security) مجموعهای از پروتکلها و استانداردها برای امنسازی ترافیک شبکه در لایه شبکه (لایه سه OSI) است. این فناوری با استفاده از پروتکلهای ESP (Encapsulating Security Payload) و AH (Authentication Header) و همچنین پروتکل IKE (Internet Key Exchange) اجازه میدهد که بستههای IP بین دو نقطه انتهایی بهطور کامل رمزگذاری و احراز هویت شوند.

در عمل، با تنظیم یک تانل IPsec میتوان تمام ترافیک شبکه بین دو میزبان یا دو شبکه از راه دور را از طریق اینترنت بهصورت رمزگذاریشده منتقل کرد. معمولاً برای راهاندازی IPsec VPN از نسخه جدید پروتکل IKEv2 استفاده میشود تا الگوریتمهای رمزنگاری و کلیدهای رمز امن بین دو طرف مذاکره شوند.

از مزایای IPsec میتوان به توانمندی در انتقال هر نوع ترافیک IP (شامل TCP ،UDP و …) و انطباق با زیرساختهای امنیتی موجود اشاره کرد.

پیادهسازی IPsec معمولاً پیچیدهتر است؛ خصوصاً به این دلیل که هر کلاینت نیاز به نرمافزار VPN مجزا دارد تا تانل را برقرار و مدیریت کند. برای مثال، برای راهاندازی IPsec VPN روی یک رایانه دور، معمولاً نصب کلاینت مخصوص مانند Cisco AnyConnect یا FortiClient ضروری است که این امر روند پیکربندی را دشوارتر میکند.

- مزایای IPsec VPN:

- ارائه دسترسی کامل شبکه از راه دور (گویی دستگاه راه دور عضوی از شبکه محل است)؛

- امنیت قوی با استفاده از رمزنگاری سرتاسر ترافیک؛

- مناسب برای ارتباطات دائمی site-to-site و زیرساختهای حساس (مانند اتصال دفاتر متعدد).

- معایب IPsec VPN:

- پیکربندی پیچیده و نیاز به مدیریت کلاینتهای مخصوص؛

- مشکلات رایج در عبور از NAT/FW بدون NAT-Traversal؛

- کنترل دسترسی خرد دشوارتر (حالت پیشفرض دسترسی شبکهای کامل است)؛

- گاهی کاربرپسند نیست و نگهداری آن هزینهبر است.

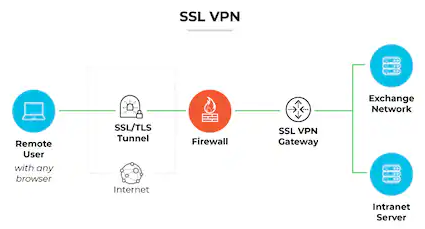

VPN مبتنی بر SSL/TLS

SSL VPNها در عمل از پروتکل جدیدتر TLS استفاده میکنند و در لایه کاربردی OSI (لایه ۴–۷) عمل میکنند. در این مدل، بهجای رمزنگاری کل ترافیک شبکه، تنها ارتباطات برنامهای خاص رمزگذاری میشوند.

به عنوان مثال، کاربر از طریق مرورگر وب خود به یک سرور SSL VPN متصل میشود و آن سرور بهعنوان پراکسی برای ارائه خدمات خاص درون شبکه عمل میکند.

این شیوه بدین معناست که کنترل دسترسی میتواند دقیقتر و مبتنی بر هویت کاربر یا سرویس باشد؛ میتوان تنها به اپلیکیشنهای مشخصی (مثلاً وبسایتهای سازمانی یا سرویس ایمیل) دسترسی داد و سایر بخشهای شبکه را مخفی نگه داشت.

از آنجا که SSL VPNها اغلب از پورت استاندارد HTTPS (TCP/443) استفاده میکنند، کاربران معمولاً بدون نیاز به نصب نرمافزار اضافی روی دستگاه خود (و تنها با مرورگر وب استاندارد) به شبکه سازمان متصل میشوند.

این ویژگی استفاده و نگهداری از SSL VPN را برای کاربران سادهتر میکند، اما در عین حال سطح حمله جدیدی میتواند پدید آید (که در بخش ریسکها بررسی خواهد شد).

- مزایای SSL-VPN:

- پیادهسازی و استفاده سادهتر (بهویژه بدون نیاز به نصب نرمافزار خاص)؛

- سازگاری بالاتر با دستگاهها و مرورگرهای متنوع؛

- امکان تعیین دقیقتر دسترسی به برنامهها یا منابع ویژه برای هر کاربر؛

- مناسب برای کارمندان سیار، پیمانکاران و محیطهای BYOD

- معایب SSL-VPN:

- دسترسی محدود به منابع مشخص (معمولاً برنامههای وب)؛

- امکان بهرهبرداری از آسیبپذیریهای پیادهسازیهای مختلف SSL/TLS وجود دارد؛

- به دلیل رمزنگاری در لایه بالاتر، سربار پردازشی و تأخیر اندکی بیشتر است؛

- کنترل یکپارچه و تحلیل ترافیک کلی دشوارتر است؛

- گاهی قابلیت پشتیبانی از برخی اپلیکیشنهای خاص غیربرخط (Legacy) را ندارد.

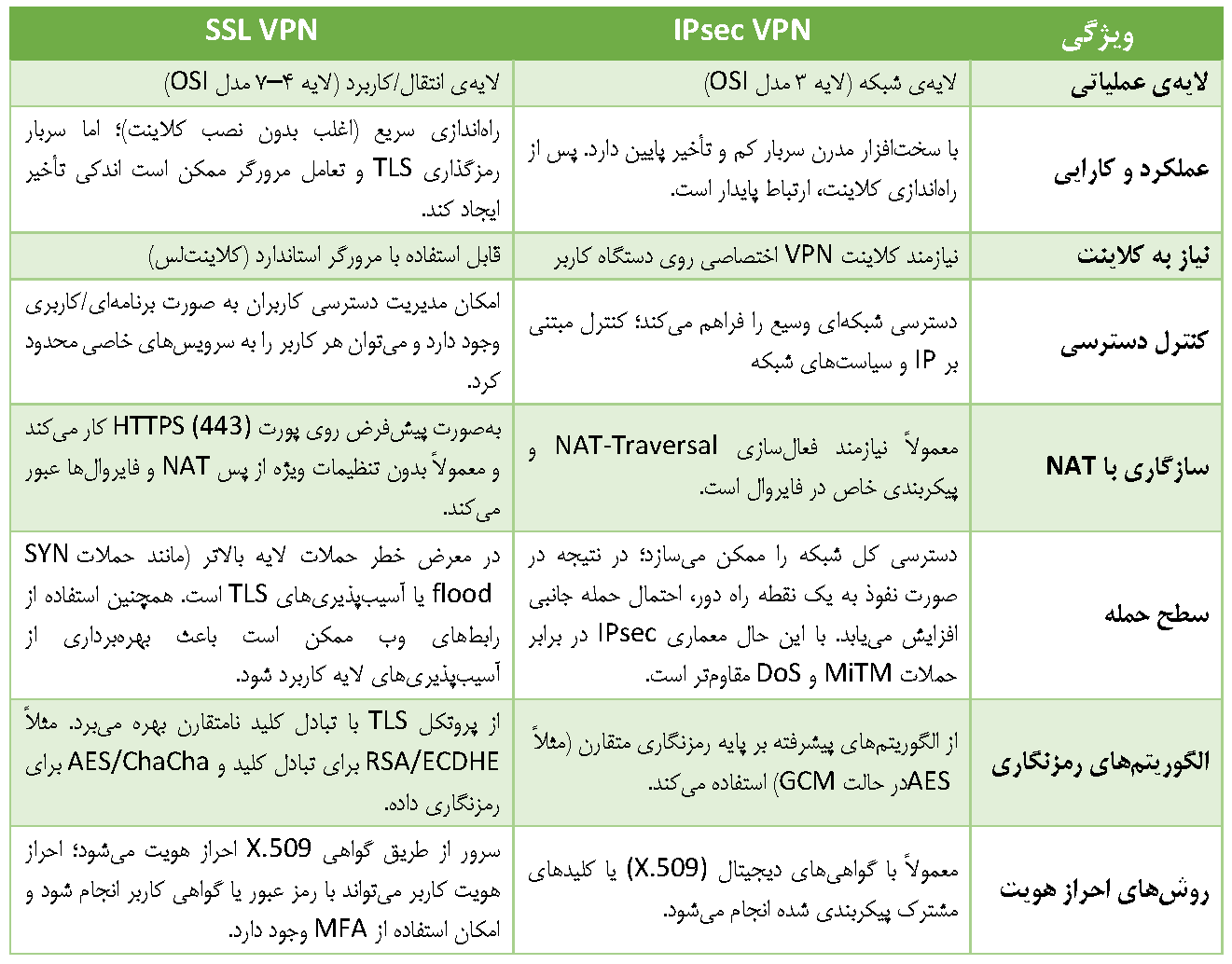

مقایسه IPsec VPN با SSL VPN

- لایه عملیاتی IPsec VPN:

در لایه شبکه (IP) کار میکند، بهطوری که از زیرساختهای شبکه موجود برای ایجاد تانل امن استفاده میکند. در مقابل، SSL VPN در لایه انتقال یا بالاتر (معمولاً لایه جلسه HTTP/HTTPS) مستقر است، بهطوری که هر اتصال مشخص بین برنامهها را رمزنگاری میکند.

- محدوده رمزنگاری:

در IPsec، تمام بستههای IP بین دو نقطه انتهایی رمزگذاری میشود استفاده از ESP، درحالیکه در SSL/TLS تنها دادههای مربوط به یک نشست امن خاص رمزنگاری میشوند. به این ترتیب، IPsec برای تانلزنی شبکهای کارآمد است اما دسترسی وسیعتری فراهم میکند، درحالیکه SSL/TLS امکان رمزنگاری انتخابی برای برنامههای خاص را میدهد و دسترسی را محدودتر میکند.

- احراز هویت و کلید:

در IPsec معمولاً از گواهیهای دیجیتال (X.509) یا کلیدهای مشترک از پیشتنظیمشده استفاده میشود که در فاز IKE تبادل و تأیید میشوند. SSL VPN نیز برای سرور از گواهی X.509 استفاده میکند و احراز هویت کاربر میتواند با روشهای مختلفی (مانند رمز عبور، گواهی کاربر، RADIUS/MFA) صورت گیرد.

- سازگاری با NAT:

از آنجا که SSL VPN مبتنی بر HTTPS است معمولاً بدون مشکل خاصی از پشت تجهیزات NAT و فایروال عبور میکند. اما در IPsec بخصوص اگر از حالت AH استفاده شود، NAT میتواند مشکلساز باشد و معمولاً باید مکانیزم NAT-Traversal فعال شود تا تانل عبور کند؛ به همین دلیل پیکربندی IPsec در محیطهایی با NAT یا فایروالهای پیچیده به تنظیمات اضافی نیاز دارد.

- عملکرد و کارایی:

با وجود سربار رمزنگاری قوی، روی سختافزارهای مدرن معمولاً تفاوت کارایی چشمگیری دیده نمیشود. با این حال، چون SSL VPN معمولاً مبتنی بر مرورگر است، راهاندازی ارتباط اولیه آن سریعتر است (بدون نصب کلاینت) ولی سربار TLS و تبادل کلید در هر اتصال میتواند تأخیر اندکی ایجاد کند. در مقابل، IPsec پس از پیکربندی اولیه کلاینت، تانلی با کارایی پایدار و تأخیر کم فراهم میکند.

- کنترل دسترسی IPsec VPN:

معمولاً دسترسی شبکهای گسترده به کل زیرشبکهها فراهم میکند که نیازمند سیاستگذاریهای دقیق شبکهای است. در مقابل، SSL VPN امکان تعیین مجوز دسترسی به سرویسها و منابع مشخص را میدهد. به عبارت دیگر میتوان دسترسی کاربران از راه دور را صرفاً به برخی اپلیکیشنها یا سرویسهای داخلی محدود کرد.

- رمزنگاری مورد استفاده IPsec:

معمولاً از رمزنگاری متقارن قوی مانند AES-GCM یا AES-CBC در ESP استفاده میکند که کلیدهای آن توسط پروتکل IKE مدیریت میشوند. SSL/TLS نیز از الگوریتمهای استاندارد مانند AES و ChaCha20 بهره میبرد، اما در فاز تبادل کلید از رمزنگاری نامتقارن استفاده میکند. این تفاوتها بعدها در مقاومت کوانتومی نیز اهمیت پیدا میکند؛ IPsec با رمزنگاری متقارن در برابر حملات کوانتومی آمادهتر است.

ریسکهای امنیتی

- ریسکهای IPsec

از آنجا که IPsec کاربران یا شعبههای راه دور را کاملاً به شبکه متصل میکند، در صورت نفوذ، دستگاه راه دور میتواند حملات جانبی به کل شبکه (lateral movement) را تسهیل کند. به همین دلیل سازمانها باید فایروالبندی و تقسیمبندی شبکه (segmentation) را جدی بگیرند.

البته معماری IPsec به دلیل کار در لایه پایینتر معمولاً نسبت به حملات MITM و DoS مقاومتر است. یکی دیگر از خطرات، پیکربندی اشتباه است که میتواند منجر به حملات پیشرفته شود؛ لذا لازم است رمزنگاری و احراز هویت بهروز و قوی انتخاب شوند.

- ریسکهای SSL-VPN

پیادهسازیهای SSL/TLS متنوع، منجر به بروز آسیبپذیریهای متعدد شده است. بسیاری از هکرها و بدافزارها بهطور فعالانه از آسیبپذیریهای SSL-VPN محصولات مختلف سوءاستفاده میکنند.

علاوه بر این، SSL-VPNها به دلیل کارکرد در لایه کاربرد و استفاده از پورت عمومی HTTPS در معرض حملات رایجی نظیر حملات TCP SYN flood، حملات TLS پیشپاافتاده و حتی حملات تحتوب XSS/CSRF هستند. مرکز امنیت سایبری نروژ (NCSC) به دفعات هشدار داده که تأخیر در بهروزرسانی و پیکربندی نادرست SSL-VPNها میتواند به نقضهای امنیتی منجر شود و صراحتاً پیشنهاد کرده راهکارهای SSL/TLS تا حد امکان با IPsec+IKEv2 جایگزین شوند.

جدول مقایسه ویژگیها

سناریوهای کاربردی

• اتصال شعبهها (Site-to-Site)

پیادهسازی رایج برای ارتباط پایدار میان دفاتر سازمان یا دیتاسنتر مرکزی است. در این سناریو، IPsec VPN بهطور معمول برای برقراری تانل دائمی بین روترها/فایروالها استفاده میشود.

• دسترسی کامل کارمندان از راه دور

اگر کاربران راه دور به کل شبکه داخلی نیاز داشته باشند (مثلاً نصب کلاینتهای سازمانی و دسترسی به انواع سرویسها)، IPsec مناسب است و تجربهای مشابه اتصال LAN فراهم میکند.

• دسترسی مبتنی بر مرورگر

زمانی که هدف فقط استفاده از اپلیکیشنهای خاص (مثلاً پورتالهای وب، ایمیل تحت وب یا سرویسهای تحت مرورگر) است و نصب کلاینت امکانپذیر نیست، SSL-VPN بهترین گزینه است. این مورد برای پیمانکاران، کارکنان BYOD یا محیطهایی که روی دستگاههای متفاوتی کار میشود کاربرد دارد.

• سناریوهای ترکیبی

بسیاری از سازمانها ممکن است از هر دو فناوری استفاده کنند؛ برای مثال از IPsec برای اتصال دائمی دفاتر و از SSL-VPN برای دسترسی برخط کارمندان به اپلیکیشنها استفاده میشود. این ترکیب امکان بهرهمندی از امنیت شبکهای گسترده IPsec و سهولت دسترسی SSL را همزمان فراهم میکند.

توصیههای پیادهسازی

1. بهروز رسانی پروتکلها و الگوریتمها

حتماً از نسخههای جدید TLS برای SSL-VPN استفاده کنید تا از ضعف نسخههای قدیمی جلوگیری شود. در IPsec نیز از IKEv2 بهجای IKEv1 استفاده کنید که امنتر و سریعتر است.

2. استفاده از احراز هویت قوی

برای هر دو نوع VPN از گواهیهای دیجیتال X.509 استفاده کنید و در صورت امکان احراز هویت چندعاملی (MFA) را پیاده کنید. به عنوان مثال، صدور گواهی موقت برای هر کاربر راه دور میتواند امنیت را بهشدت افزایش دهد.

3. محدودسازی دسترسی

اصل حداقل امتیاز (least privilege) را رعایت کنید؛ به جای اعطای دسترسی به کل شبکه، برای IPsec شبکههای فرعی مورد نیاز را مشخص کنید و برای SSL-VPN دسترسی کاربر به اپلیکیشنهای لازم محدود باشد. استفاده از تقسیمبندی شبکه (Segmented Network) و سیاستهای فایروال قوی برای جلوگیری از حرکت جانبی پس از ورود موفق ضروری است.

4. پایش و آزمایش منظم

امنیت VPNها را مرتباً ارزیابی کنید. پیادهسازیهای VPN را از نظر بهروز بودن الگوریتمها، پچ بودن نرمافزارها و مقاومت در برابر حملات، مورد تست نفوذ قرار دهید. اطمینان حاصل کنید که هیچ آسیبپذیری شناختهشدهای باقی نمانده باشد.

5. راهکارهای جایگزین در شرایط اضطراری

در سازمانهای حساس و زیرساختهای حیاتی موقتا دسترسی SSL/TLS را محدود یا غیرفعال کرده و در صورت نیاز از راهکارهای امنتر مانند IPsec همراه با شبکه موبایل یا SASE استفاده کنید. بهعنوان مثال، تا زمان تکمیل مهاجرت به IPsec، سرویس SSL-VPN را غیرفعال کرده و از دیگر روشهای امن استفاده شود.

نتیجهگیری

IPsec و SSL-VPN هر دو نقش مهمی در تأمین دسترسی امن به منابع شبکه دارند، اما در لایه عملیاتی و موارد کاربرد تفاوت بنیادین دارند. IPsec بهترین انتخاب برای ارتباطات سراسری شبکه و ادغام سایتها با امنیت بالا است، درحالیکه SSL-VPN برای دسترسی اختصاصی کاربران از راه دور به سرویسهای مشخص (بهویژه از طریق مرورگر) مناسبتر است.

منابع امنیتی صنعتی، از جمله NCSC نروژ، تأکید دارند که برای کاهش ریسکهای امنیتی ناشی از آسیبپذیریهای شناختهشده SSL/TLS، بهترین رویکرد استفاده از راهکارهای مبتنی بر IPsec+IKEv2 است. با این حال، تصمیمگیری باید بر اساس نیازهای ویژه سازمان (میزان دسترسی مورد نیاز، تنوع دستگاهها، محدودیتهای فایروال/NAT و …) صورت گیرد.

رعایت بهترین شیوههای امنیتی و بهروز نگه داشتن تنظیمات برای هر دو روش VPN ضروری است تا در کنار سهولت دسترسی، حداکثر حفاظت از شبکه سازمان فراهم شود.

![مقایسه هایپروایزر و کانتینر [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Hypervisors-Vs-Containers-240x144.png)

![مقایسۀ هایپروایزر نوع 1 و 2؛ معرفی 11 محصول برتر مجازیسازی [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Comparison-of-Type-1-and-Type-2-Hypervisors-240x144.jpg)

2 دیدگاه برای “تفاوت IPsec VPN و SSL-VPN: مقایسه سرعت، خطرات امنیتی و فناوری”

ناشناس

می گوید:IPsec که به عنوان امنیت پروتکل اینترنت نیز شناخته میشود، معماری رسمی ایمنسازی ترافیک شبکه IP را تعریف میکند.

IPsec روشهایی را مشخص میکند که میزبانهای IP میتوانند دادههای ارسال شده در لایه شبکه IP را رمزگذاری و احراز هویت کنند. IPsec برای ایجاد یک تونل امن بین موجودیتهایی که توسط آدرس IPشان شناسایی میشوند، استفاده میشود.

IPsec VPNها معمولا برای اتصال یک میزبان راه دور به یک سرور V.P.N شبکه استفاده میشوند. ترافیک ارسال شده از طریق اینترنت عمومی بین سرور V.P.N و میزبان راه دور رمزگذاری میشود. IPsec میزبانهای ارتباطی را قادر میسازد تا در مورد اینکه کدام الگوریتمهای رمزنگاری برای رمزگذاری یا احراز هویت دادهها استفاده شوند، مذاکره کنند.

این نوع تونل زنی، سیستم کاربر کنترل راه دور (کلاینت V.P.N) را قادر میسازد تا با هر سیستمی که در پشت سرور V.P.N قرار دارد ارتباط برقرار کند.

میزبان راه دور درباره اتصال اولیه با سرور V.P.N مذاکره میکند، پس از آن تمام ترافیک بین میزبان راه دور و هر سیستم درون شبکه محافظت شده، رمزگذاری میشود. ممکن است بر سر احراز هویت دادههای شبکه علاوه بر رمزگذاری و یا به جای آن، بین میزبان راه دور و سرور V.P.N مذاکره انجام شود.

با این حال، V.P.Nها از رمزگذاری برای پنهان کردن کلیه دادههای ارسال شده بین مشتری و سرور V.P.N استفاده میکنند.

مهاجمی که ترافیک شبکه رمزگذاری شده بین مشتری V.P.N و سرور V.P.N را تحت نظر دارد، میتواند ببیند که دو میزبان در حال ارتباط هستند و میتواند ترافیک را به صورت رمزگذاری شده با IPsec شناسایی کند (اما فقط همین!)

IPsec VPN ها معمولاً به هر نقطه پایانی راه دور برای استفاده از نرم افزار خاصی جهت ایجاد و مدیریت مدارهای IPsec نیاز دارند، این یعنی راه اندازی، پیکربندی و مدیریت آنها نسبت به SSL VPNها پیچیدهتر است.

ناشناس

می گوید:SSL VPN های مدرن در واقع از TLS برای رمزگذاری جریان دادههای شبکه، که بین فرآیندها ارسال میشوند استفاده میکنند.

پروتکل TLS رمزگذاری و احراز هویت اتصالات بین برنامهها را امکانپذیر میکند. این اتصالات معمولاً با آدرسهای IP نقاط پایانی و همچنین شماره پورت برنامههای در حال اجرا در آن نقاط پایانی تعریف میشوند.

TLS میزبانهای ارتباطی را قادر میسازد تا در مورد اینکه کدام الگوریتمهای رمزنگاری برای رمزگذاری یا احراز هویت دادهها استفاده میشوند، مذاکره کنند. درحالیکه هنوز هم برخی از پیکربندیها اجازه استفاده از نسخههای SSL منسوخ را میدهند، بهترین رویکردهای امنیتی استفاده از آخرین نسخههای TLS را توصیه میکنند.

SSL VPN ها را میتوان برای محافظت از تعاملات شبکه بین یک مرورگر وب و یک وب سرور یا بین یک سرویس گیرنده ایمیل و یک سرور ایمیل استفاده کرد. مشتریان SSL VPN با اتصال به سرور SSL VPN که خود به عنوان یک پروکسی برای سرویسهای محافظت شده در داخل شبکه سازمانی عمل میکند، به خدمات خاصی دسترسی پیدا میکنند.

SSL VPNها کنترل دقیقتری را روی اتصالات اعمال میکنند. درحالیکه IPsec VPN اتصال بین یک میزبان راه دور مجاز و هر سیستمی را در محیط سازمانی امکانپذیر میکند. یک SSL VPN را میتوان به گونهای پیکربندی کرد که اتصال را فقط بین میزبانهای راه دور مجاز و خدمات خاص ارائه شده در محیط سازمانی فعال کند.

همچنین عملیات در لایه انتقال به این معنی است که یک مهاجم خارجی که ترافیک شبکه را تحت نظر دارد ممکن است بتواند پروتکلهای برنامه مورد استفاده توسط کاربران راه دور را شناسایی کند.

به جای یک مدار تونل تکی که تمام تعاملات شبکه را مانند IPsec در بر میگیرد، یک مدار شبکه جداگانه برای هر اتصال مختلف وجود خواهد داشت، بنابراین مهاجم ممکن است بتواند اطلاعاتی در مورد برنامهها و خدماتی که توسط کاربران از راه دور استفاده میشود به دست آورد.

SSL VPNها را میتوان بدون نیاز به نصب نرم افزار کلاینت بر روی هاستهای راه دور پیادهسازی کرد، زیرا میتوان از کلاینتهای مدرن مرورگر با قابلیت TLS برای ایجاد تونلهای ایمن استفاده کرد.