clickjacking یا کلیک دزدی چیست؟

Clickjacking حملهای است که کاربر را فریب میدهد تا روی عناصر مختلف صفحه وب که یا نامرئی هستند و یا تبدیل به یک عنصر دیگر میشوند، کلیک کند.

حمله مرد میانی (Man In The Middle) چیست؟

Man in the Middle یا MITM حملهای است که در آن مهاجم برای شنود یا جعل هویت یکی از طرفین، خود را بین کاربر و برنامه قرار میدهد.

فیشینگ (Phishing) چیست؟+ انواع و راهکارهای مقابله با آن [آپدیت 2025]

فیشینگ نوعی حمله سایبری است که برای سرقت اطلاعات کاربر از جمله اطلاعات ورود به سیستم و شماره کارتهای اعتباری مورد استفاده قرار میگیرد.

راههای مقابله با حملات SQL injection

SQL injection یک حمله متداول است که از کدهای مخرب SQL برای دستکاری پایگاه داده جهت دسترسی به اطلاعاتی که هرگز به نمایش در نمیآیند، استفاده میکند.

تست نفوذ شبکه چیست؟ + مراحل و روشها

تست نفوذ شبکه، حملهای شبیه سازی شده بر علیه سیستم کامپیوتری مورد نظر است تا بتوان میزان آسیبپذیریها را بررسی نمود.

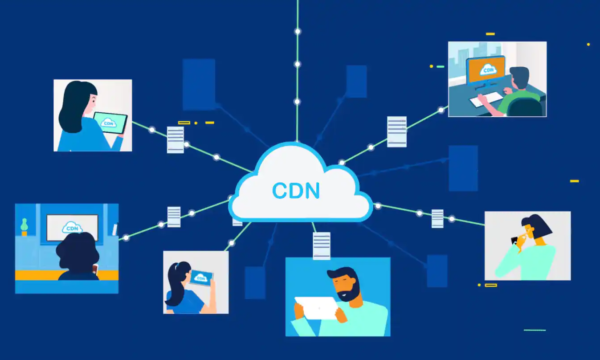

CDN چیست و چگونه کار میکند؟

CDN یک پلتفرم توزیع محتوا است که با کاهش فاصله فیزیکی بین سرور و کاربر، تاخیر در بارگذاری محتوای صفحات وب را به حداقل میرساند.

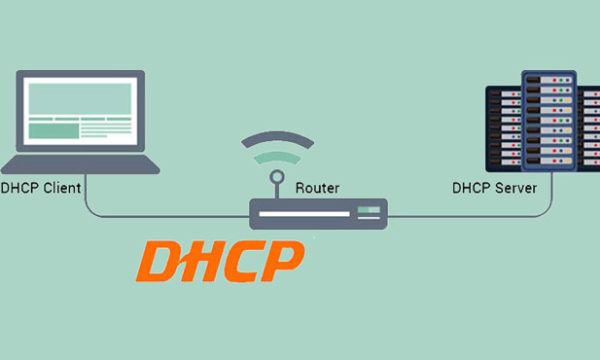

DHCP چیست و چرا اهمیت دارد؟

DHCP پروتکل مدیریت شبکه است که با هدف افزایش دقت و سادهسازی، مسئولیت تخصیص خودکار آدرس IP به هر دستگاه موجود در شبکه را بر عهده دارد.

توپولوژی شبکه چیست؟ + انواع توپولوژی شبکه

نمایش هندسی نحوۀ اتصال کامپیوترها در داخل شبکه و ارتباط آنها با یکدیگر به عنوان توپولوژی شبکه شناخته میشود.

تفاوت Throughput و Bandwidth

در این مقاله به معرفی پهنای باند (Bandwidth) و توان عملیاتی (Throughput) و همچنین عملکرد و تفاوتهای هرکدام پرداختهایم.

Honeypot یا تلهای برای هکرها چیست؟ + انواع Honeypot

Honeypot به عنوان طعمهای برای مهاجمان است که با استفاده از آن میتوان هر آنچه که هکرها انجام میدهند، در لحظه مشاهده نمود و متوقف ساخت.

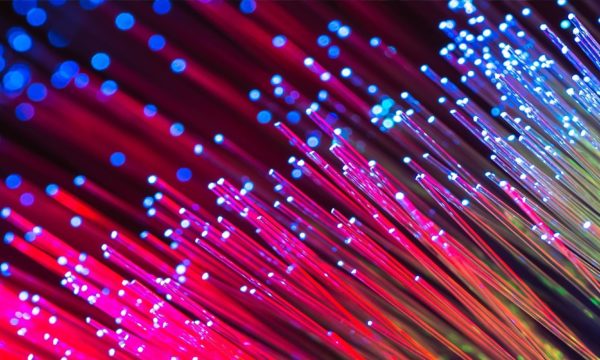

5 دلیل برای استفاده از کابل فیبر نوری توسط کارشناسان IT

در این مقاله به مقایسه کابل فیبر نوری و کابل مسی پرداخته میشود و گفته میشود که کارشناسان IT به چه دلیل کابلهای فیبرنوری را ترجیح میدهند.

![مقایسه هایپروایزر و کانتینر [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Hypervisors-Vs-Containers-240x144.png)

![مقایسۀ هایپروایزر نوع 1 و 2؛ معرفی 11 محصول برتر مجازیسازی [ستاک فناوری ویرا]](https://www.setakit.com/wp-content/uploads/2025/09/Comparison-of-Type-1-and-Type-2-Hypervisors-240x144.jpg)