FortiDDoS

حملات DDos همچنان یکی از مهمترین تهدیدات سایبری هستند و در طول زمان پیچیدهتر شدهاند تا بتوانند هدف اصلی خود یعنی قطع دسترسی به سرویسهای حیاتی آنلاین را محقق کنند. مهاجمان برخلاف حملات بدافزاری یا نفوذی، تنها به سرورهای نهایی بسنده نمیکنند؛ آنها هر آدرس IP که به شبکه شما مسیریابی میشود را هدف حمله قرار میدهند؛ از آدرسهای بلااستفاده و زیرشبکههای لینک ISP گرفته تا IPهای عمومی فایروال، پراکسی یا درگاههای وای فای.

روشهای سنتی مانند کاهش حملات مبتنی بر CDN و DNS در فضای ابری قادر به محافظت از شما در برابر این نوع حملات نیستند. اگر فایروال شما هدف DDoS قرار بگیرد و دسترسی کاربران به سرویسهای ابری مختل شود، به کسبوکارتان خسارت مستقیم وارد خواهد شد.

حملات پیشرفته چندوجهی و چندلایه DDoS از بستههای مستقیم و بازتابی استفاده میکنند که آدرسهای IP منبع جعلی و تصادفی دارند و قابل محدود شدن توسط ACL نیستند. کدهای Mirai به نسخههای مختلف تبدیل و توسط ارائهدهندگان سایتهای «Stresser» تجاری شدهاند؛ به همین دلیل هرکس میتواند با چند دلار حملات بزرگ و ناشناس بسازد.

از آنجا که حملات DDoS به صورت روزانه برای تیمهای امنیتی رخ نمیدهند، نمیتوان انتظار داشت که به انواع مختلف آن مسلط باشند. برای مقابله با این حملات، به سامانهای پویا و خودکار نیاز است که بتواند سطح وسیعی از حملات را پوشش دهد.

معرفی FortiDDoS

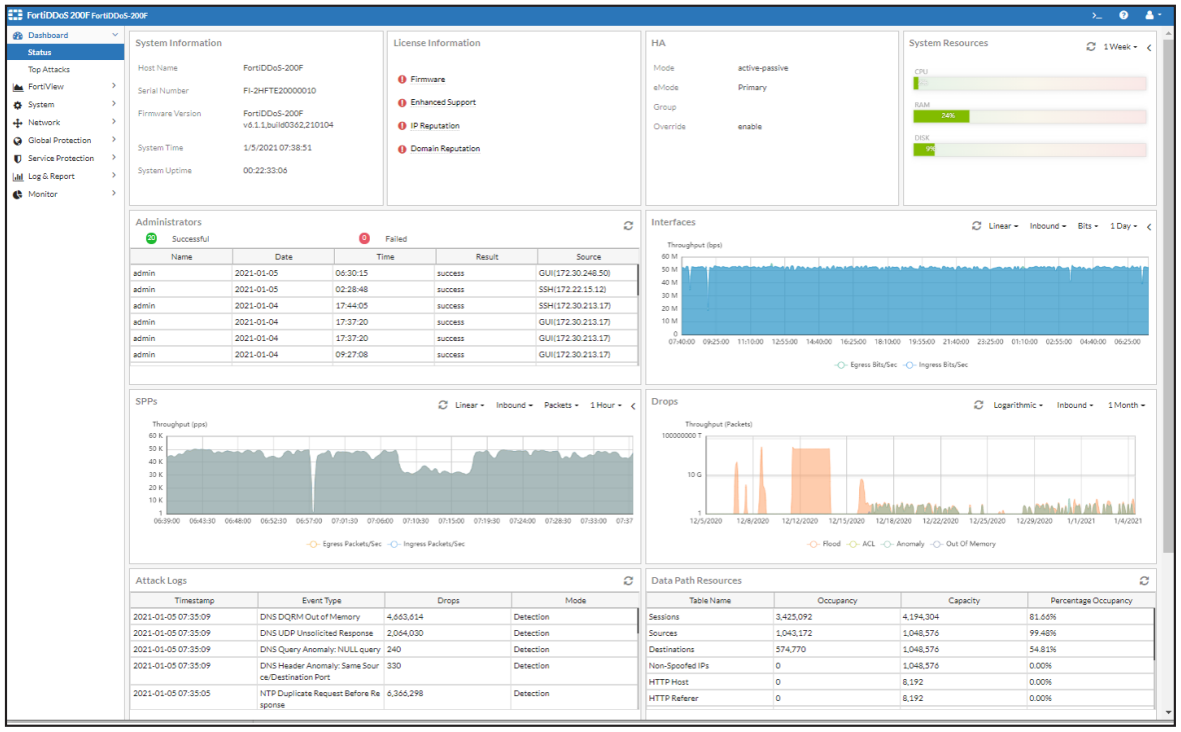

فورتی دیداس یک راهکار خطی و تخصصی است که بهطور ویژه برای محافظت سازمانها در برابر اختلالات ناشی از حملات گستردۀ DDoS طراحی شده است. FortiDDoS بدون نیاز به دخالت کاربر، همزمان چندین حمله با هر اندازهای را شناسایی و قبل از بروز اختلال، متوقف میکند.

معماری یادگیری ماشین موازی و گسترده FortiDDoS سریعترین و دقیقترین مهار حملات DDoS را ارائه میدهد. این راهکار بهجای استفاده از امضاهای ایستا یا اشتراکی، با تحلیل خودکار صدها هزار پارامتر، الگوی ترافیک عادی را شناسایی و هرگونه انحراف را از اولین بسته، تشخیص و مهار میکند.

FortiDDoS نه تنها حمله را متوقف میکند، بلکه بدون نیاز به مداخله تیم امنیتی یا مرکز عملیات فروشنده، پایش، واکنش و گزارش کامل فرآیند مهار را نیز ارائه میدهد.

معماری قدرتمند، دفاع کاملاً خودکار

برخلاف سایر راهکارها که نمونهبرداری محدود انجام میدهند، فورتی دیداس 100 درصد بستهها، حتی کوچکترین آنها را در بیش از ۲۰۰ هزار پارامتر برای هر پروفایل حفاظتی بررسی میکند. این رویکرد، کشف حملات از اولین بسته و مهار کامل در کمتر از یک ثانیه را ممکن میسازد.

در طول حمله، نیازی به تغییر دستی تنظیمات، بررسی pcap یا افزودن ACL و امضاهای regex نیست. FortiDDoS همزمان تمام پارامترها را برای کشف بردارهای جدید یا تغییر یافته پایش میکند.

بازگشت باتنتها

افزایش چشمگیر تجهیزات IoT ناامن، موج جدیدی از حملات باتنت را ایجاد کرده است. هرچند توان هر دستگاه محدود است، اما در مقیاس انبوه میتوانند ترافیک بیسابقهای تولید کنند. مهاجمان برای پنهانسازی IP واقعی از سیلابهای UDP ،SYN ،TCP Out-of-State ،DNS و سایر پروتکلها استفاده میکنند.

سیلاب بستههای کوچک میتواند روترها، فایروالها و بسیاری از تجهیزات ضد DDoS را از کار بیندازد.

نرخ بازرسی دقیق و جزئیترین بستههای داده در FortiDDoS، بهعنوان برترین استاندارد صنعت شناخته میشود.

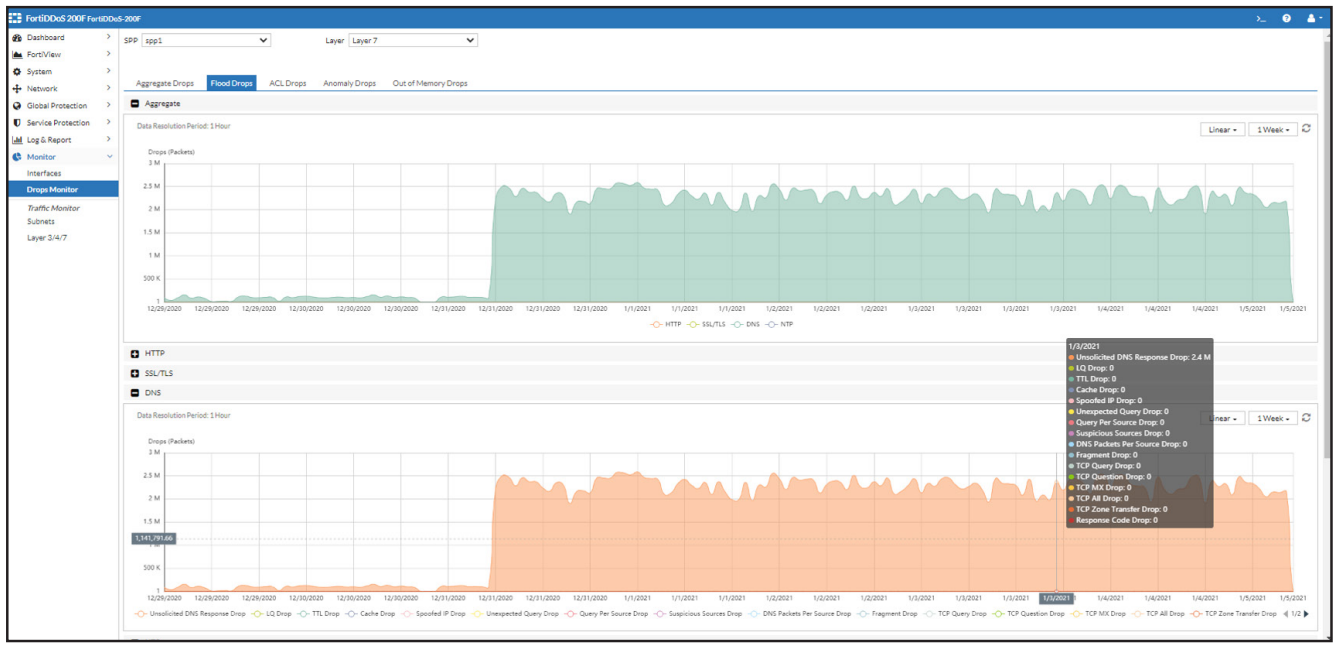

حملات مبتنی بر DNS

حملات DNS هدایتشده توسط باتنتها، هر زیرساختی را هدف میگیرند یا سرورهای شما را به ابزاری برای حملات بازتابی تبدیل میکنند. FortiDDoS تنها سامانهای است که ۱۰۰٪ ترافیک DNS در هر دو جهت را بررسی میکند و بیش از ۳۰ پارامتر را روی هر بسته DNS تا ۱۲ میلیون پرسوجو بر ثانیه تحلیل میکند.

ویژگی DQRM حملات بازتابی را از همان اولین بسته متوقف میکند. قابلیتهای Legitimate Query و DNS Allowlist نیز از تبدیل شدن سرورهای Authoritative به منابع حمله جلوگیری میکنند.

حملات DNS که توسط باتنتها هدایت میشوند، محبوبیت زیادی دارند زیرا میتوانند هر نوع زیرساختی را هدف قرار دهند یا سرورهای DNS شما را به منظور اجرای حملات Reflected DDoS علیه دیگران به کار گیرند.

FortiDDoS تنها پلتفرم کاهش حملات DDoS است که 100% ترافیک DNS را در هر دو جهت بازرسی میکند تا از انواع حملات DDoS که به سرورهای DNS یا از آنها نشأت میگیرند، محافظت نماید. این سیستم بیش از ۳۰ پارامتر مختلف را در هر بسته DNS تا سرعت ۱۲ میلیون درخواست در ثانیه اعتبارسنجی میکند.

کَش داخلی آن میتواند در هنگام وقوع سیلابها، بار سرور محلی را کاهش دهد. قابلیت نوآورانه DQRM در FortiDDoS از اولین بسته حملات بازتابی DNS ورودی جلوگیری میکند. ویژگیهای Legitimate Query و DNS Allowlist به صورت منحصر به فرد، از تبدیل شدن سرورهای DNS معتبر شما به مهاجمان بازتابی جلوگیری میکنند.

همافزایی با Fortinet Security Fabric

FortiDDoS بخشی از مجموعه امنیتی Security Fabric شرکت Fortinet است، که هر کدام با استفاده از سختافزار تخصصی و منابع مهندسی و پشتیبانی اختصاصی، بهترین حفاظت متمرکز را ارائه میدهند.

فورتی دیداس عملکرد سیستم و فعالیتهای کاهش حملات را بهصورت لحظهای در داشبوردهای Security Fabric در FortiOS نمایش میدهد و یک نمای یکپارچه از تهدیدات و کاهش حملات DDoS به همراه سایر محصولات و شرکای Security Fabric فراهم میآورد.

کاهش حملات DDoS به صورت ترکیبی On-Premise/Cloud

درحالیکه FortiDDoS میتواند هر حمله DDoS را تا حد ظرفیت پهنای باند ورودی کاهش دهد، حملات بزرگ ممکن است باعث اشباع لینکهای ورودی شوند و روترهای ISP را مجبور به حذف ترافیک سالم کنند.

API باز و مستند Attack Signaling در FortiDDoS به شرکای Security Fabric امکان میدهد تا هنگام تهدید به اشباع منابع بالا دستی، راهکارهای کاهش حملات ترکیبی CPE/ابر با بهترین کیفیت را ارائه دهند.

FortiDDoS ترافیک پاک GRE ورودی از ارائهدهندگان ابر DDoS را بررسی میکند تا استمرار در ثبت لاگ و گزارشدهی و کاهش کامل تهدیدات تضمین شود. دستگاههای FortiDDoS مستقر در محل همچنین میتوانند اسکریپتهای Flowspec را به ISP شما ارائه دهند تا از انحراف و مسدودسازی چندپارامتری ترافیک حمله پشتیبانی کنند.

کاهش حملات بهصورت Always-On Inline در مقابل Out-of-Path

بسیاری از ارائهدهندگان میزبانی، MSSPها وISPها بهدلیل محدودیتها و کندی بیش از حد، در حال ترک روشهای شناسایی، انحراف و پالایش Out-of-Path برای زیرساختهای حیاتی خود هستند. تشخیص و کاهش مبتنی بر Netflow تنها چند نوع حمله مختلف را رصد میکند.

به همین دلیل، کاهشها میتوانند بسیار کلی و گسترده باشند؛ بهعنوان مثال، وقتی یک پورت unmonitored UDP Reflection حمله میکند، کل ترافیک UDP مسدود میشود. با توجه به استفاده سرویسهای گوگل و تمام سرویسهای کنفرانس مانند Zoom و Teams از UDP، این وضعیت به ادامه فعالیت کسبوکار آسیب میزند.

فورتی دیداس بیش از ۱۵۰ نوع رویداد حمله را با عمق بررسی میکند. برای نمونه، بیش از ۱۰ هزار پورت احتمالی بازتاب دهنده UDP را نظارت میکند و فقط پورت حملهکننده را مسدود میسازد، نه همه پورتهای UDP را.

مطالعات نشان میدهد که 75% از حملات DDoS کمتر از ۱۵ دقیقه دوام دارند. همچنین سازمانها با حملات چند برداری (multi-vector)، حملاتی که بهصورت متوالی بردارهای حمله را تغییر میدهند و حملات پالسی که شروع و توقفهای مکرر دارند مواجهاند.

FortiDDoS در کمتر از دو ثانیه شروع به کاهش حمله میکند و قابلیت تشخیص و کاهش موازی گسترده آن تضمین میکند که حملات چند برداری، متوالی و پالسی بدون نیاز به دخالت کاربر شناسایی و متوقف شوند.

** تمام مدلهای FortiDDoS قابلیت High Availability را دارند و همه مدلها دارای Optical Bypass (تا ۱۰۰ گیگابیت بر ثانیه) هستند تا در صورت بروز نقص سیستم، تداوم شبکه تضمین شود.

ویژگیهای FortiDDoS

- شناسایی ۱۰۰٪ مبتنی بر یادگیری ماشین

FortiDDoS بر فایلهای امضایی که نیاز به بروزرسانی برای تهدیدات جدید دارند، تکیه نمیکند؛ بنابراین شما در برابر حملات شناختهشده و همچنین حملات ناشناخته Zero-day محافظت میشوید. نیازی به اشتراکهای «threat protection» نیست که همین امر باعث صرفهجویی در هزینههای عملیاتی میشود.

- معماری موازی گسترده

معماری موازی امکان بازرسی 100% بستهها (حتی کوچکترین آنها) را با تشخیص و کاهش حملات DDoS در لایههای ۳، ۴ و ۷ بهصورت دوطرفه فراهم میکند.

- ارزیابی مداوم حمله

خطر تشخیص false positive را با بازبینی مداوم حمله به حداقل میرساند تا اطمینان حاصل شود که ترافیک خوب مختل نمیشود.

- حفاظت پیشرفته DNS

FortiDDoS بازرسی 100% از تمامی ترافیکهای Query و Response مربوط به DNS را تا سرعت ۱۲ میلیون درخواست در ثانیه انجام میدهد تا از انواع گستردهای از حملات حجمی، کاربردی و ناهنجاریهای مبتنی بر DNS محافظت کند، از جمله حملاتی که از طریق سرویسهای چندپخشی عمومی DNS منتقل میشوند. سیلابهای بازتاب DNS از نخستین بسته متوقف میشوند.

- حفاظت پیشرفته NTP

FortiDDoS بازرسی 100% از تمامی ترافیکهای Query و Response مربوط به NTP را تا سرعت ۶ میلیون درخواست در ثانیه انجام میدهد. NTP Reflection floodها نیز از نخستین بسته متوقف میشوند.

- حفاظت پیشرفته DTLS ،QUIC و Zoom™

فورتی دیداس ترافیکهای DTLS، QUIC و Zoom™ را از نظر ناهنجاریها، حملات بازتابی و نرخهای دادهای فراتر از حد مجاز بررسی میکند.

- یادگیری مستمر

با یادگیری مداوم در پسزمینه و نیاز به حداقل پیکربندی، FortiDDoS به صورت خودکار پروفایل رفتار ترافیک و منابع عادی را ایجاد میکند که این امر باعث صرفهجویی در زمان و منابع مدیریت IT میشود.

- مقابله خودکار

هیچ نیازی به دخالت اپراتور برای هر نوع یا اندازه حمله وجود ندارد و فرایند مقابله بهصورت خودکار انجام میشود.

- پشتیبانی ترکیبی On-premise/Cloud

API باز و مستند شده این امکان را فراهم میکند تا FortiDDoS با ارائهدهندگان خدمات مقابله ابری شخص ثالث ادغام شود و گزینههای استقرار منعطف و محافظت در برابر حملات بزرگمقیاس DDoS ارائه دهد.

- RESTful API

FortiDDoS از طریق RESTful API خود، قابلیت ادغام با تقریباً هر محیطی را دارد.

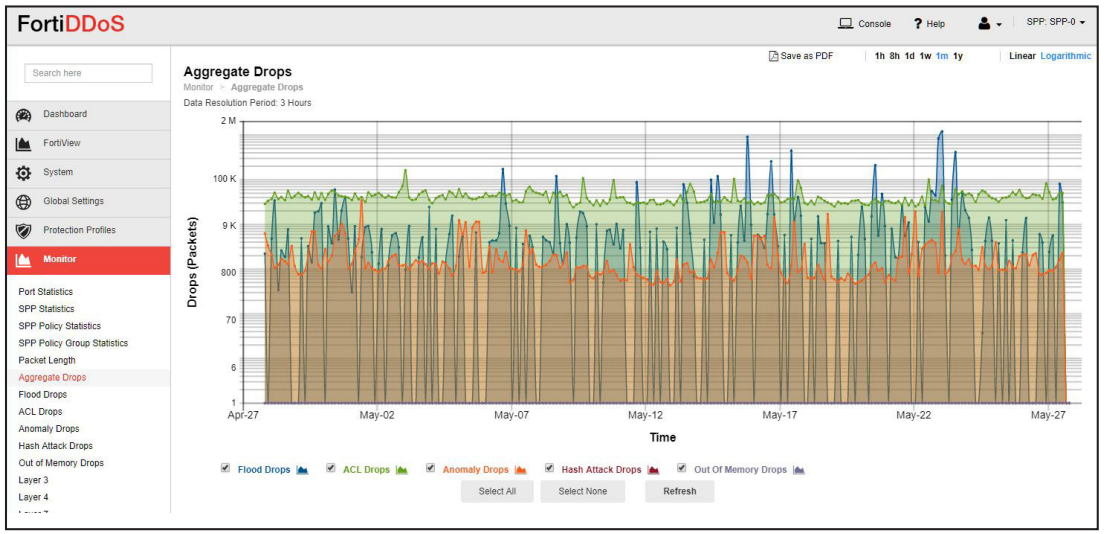

گزارش دهی

ویژگیهای FortiDDoS

| Packet Inspection Technology |

|

| Behavioral Threshold |

|

| 100% Anomaly Inspection |

|

| Layer 3 Attack Mitigation |

|

| Layer 4 Attack Mitigation |

|

| HTTP Attack Mitigation |

|

| Other Attack Mitigation |

|

| Access Control Lists | While ACLs are not very effective against current DDoS attacks using spoofed or widely-dispersed reflectors, they can be used to offload other infrastructure.

Most ACLs can be applied Globaly or per Protection Policy.

|

| Management |

|

| Comprehensive Reporting |

|

| Centralized Event Reporting |

|

| Audit Trails |

|

** همه قابلیتها در همه پلتفرمها پشتیبانی نمیشوند. ویژگیهایی که عمومی نیستند، با حرف اختصاری پلتفرم مشخص میشوند؛ برای مثال، E/F برای سری E یا سری F